Comment fonctionne le mécanisme d'identité décentralisée de Sign ? Analyse de son fonctionnement opérationnel et de son architecture technique

Dans l’écosystème Web3, l’identité représente depuis longtemps un défi structurel. Les adresses blockchain traditionnelles sont décentralisées, mais elles ne fournissent pas d’informations d’identité vérifiables, ce qui complique la création de relations de confiance stables entre applications. Avec l’expansion de la Finance décentralisée (DeFi), de la gouvernance DAO, des réseaux sociaux onchain et des agents d’intelligence artificielle, la mise en place d’un cadre d’identité fiable, respectueux de la vie privée, devient un pilier incontournable de l’infrastructure Web3.

D’un point de vue architectural, le Sign Protocol vise à instaurer une couche d’identité composable via son système d’attestation onchain. L’identité n’est plus sous le contrôle d’institutions centralisées : utilisateurs, projets et entités de vérification tierces participent collectivement à la génération et à la validation des données d’identité. Grâce à la compatibilité cross chain, à des structures de données vérifiables et à des mécanismes de protection de la vie privée, Sign offre aux applications Web3 une base d’identité ouverte et fiable.

Présentation de la gestion d’identité décentralisée (DID)

Decentralized Identity (DID) est un cadre qui permet à chacun de contrôler ses propres informations d’identité. Contrairement aux systèmes traditionnels où les plateformes gèrent les identités, la DID donne aux utilisateurs la propriété et la gestion de leurs données d’identité sur la blockchain.

Dans les environnements Web2, l’identité des utilisateurs est généralement stockée et contrôlée par de grandes plateformes, telles que les réseaux sociaux ou les fournisseurs d’accès Internet. Ce modèle entraîne des problèmes de silos de données, de risques de fuite de la vie privée et un contrôle accru des plateformes sur l’identité.

La DID repose sur le principe de la Self Sovereign Identity (SSI), qui garantit à l’utilisateur la pleine propriété et le contrôle de son identité. Plutôt que de dépendre d’une institution unique, l’utilisateur gère ses informations d’identité via des clés cryptographiques et des structures de données onchain.

Dans Web3, la DID s’articule généralement autour de trois éléments :

-

Identifiants décentralisés (DID Identifier)

-

Credentials vérifiables

-

Registres de données vérifiables

Sign Protocol étend ce cadre en reliant les systèmes DID aux applications blockchain grâce à son mécanisme d’attestation. Ainsi, les données d’identité peuvent être partagées et vérifiées entre plusieurs protocoles et plateformes.

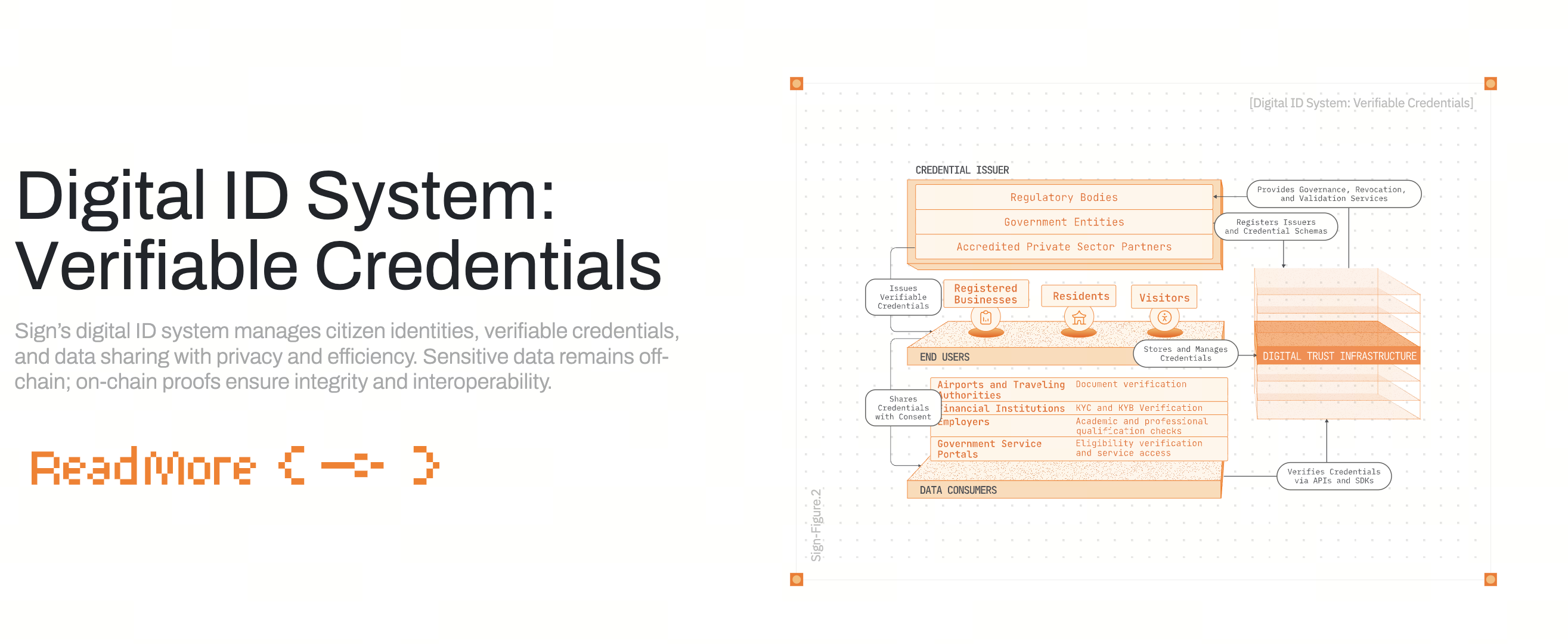

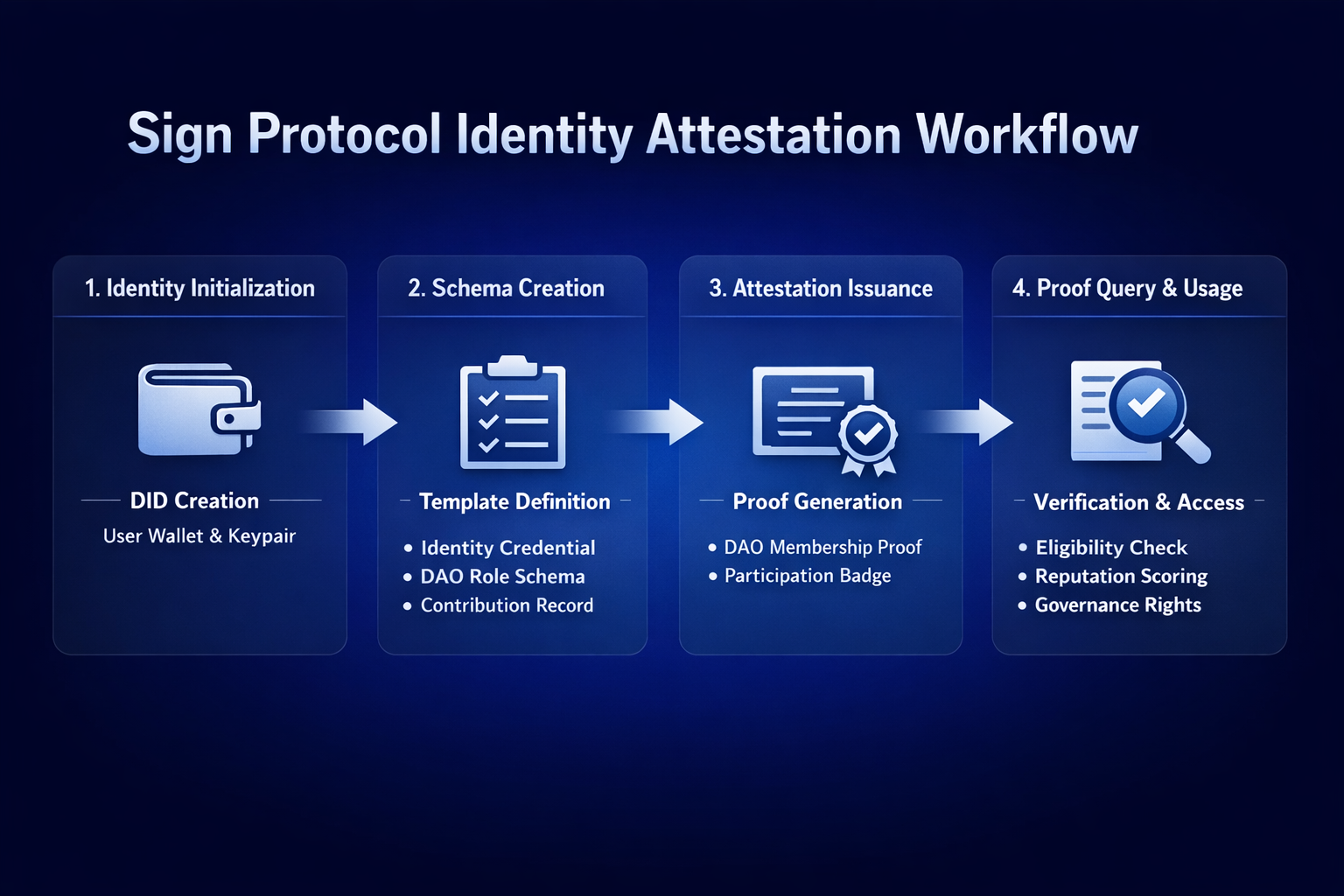

Processus de génération des attestations d’identité dans Sign Protocol

La fonction principale de Sign Protocol est de générer des attestations onchain. Ces attestations sont des credentials blockchain qui enregistrent la déclaration d’une entité concernant l’identité ou le comportement d’une autre.

La génération d’identité se déroule en plusieurs étapes clés.

Étape 1 : Initialisation de l’identité

L’utilisateur crée une identité décentralisée via son adresse de portefeuille. Dans Sign, l’adresse du portefeuille sert d’identifiant DID principal, contrôlé grâce à la clé privée de l’utilisateur.

Étape 2 : Création du schéma d’attestation

Les projets ou organisations peuvent définir des schémas d’attestation, qui structurent les données d’attestation, par exemple :

-

Vérification d’identité

-

Appartenance à une DAO

-

Historique des contributions

-

Preuve d’activité onchain

Les schémas assurent un format standardisé, permettant la réutilisation des credentials entre différentes applications.

Étape 3 : Émission de l’attestation

Lorsqu’un utilisateur répond à certains critères, un vérificateur peut émettre une attestation à son adresse. Par exemple :

Une DAO peut délivrer des attestations de contribution à ses membres actifs.

Un projet peut délivrer des credentials de participation à ses premiers utilisateurs.

Les attestations peuvent être enregistrées onchain ou stockées offchain dans des structures de données vérifiables.

Étape 4 : Consultation et utilisation de l’attestation

D’autres applications ou protocoles peuvent interroger ces enregistrements pour vérifier si l’utilisateur répond à des conditions spécifiques, telles que :

-

Participation précoce

-

Historique de contributions

-

Vérification d’identité accomplie

Ce mécanisme permet à Sign de transformer l’identité et les données comportementales en actifs onchain composables.

Mécanismes de vérification multicouches et modèle de sécurité de Sign

Pour garantir l’authenticité et la sécurité des données d’attestation, Sign Protocol met en place plusieurs couches de vérification.

- Vérification de la signature

Chaque attestation doit être signée cryptographiquement par l’émetteur. Les vérificateurs peuvent authentifier les données en validant la signature et l’adresse de l’émetteur.

- Immutabilité de la blockchain

Une fois enregistrées onchain, les attestations sont protégées par le consensus blockchain. Les enregistrements historiques ne peuvent être modifiés de façon arbitraire.

- Structures de données vérifiables

Sign utilise un système de schémas structurés pour standardiser les formats d’attestation. Cette méthode limite la falsification des données et assure la compatibilité entre applications.

De plus, certaines attestations intègrent la technologie Zero Knowledge Proof. Grâce aux mécanismes ZK, les utilisateurs peuvent être vérifiés sans révéler toutes leurs informations d’identité.

Par exemple, un utilisateur peut prouver :

-

Son appartenance à un pays

-

La conformité à un score de crédit

-

Son statut de membre d’une DAO

Toutes ces vérifications s’effectuent sans exposer de données personnelles sensibles, ce qui améliore la sécurité et la protection de la vie privée dans le système d’identité.

Comprendre la logique de la vérification d’identité cross chain

Avec l’expansion des écosystèmes multi chain, les systèmes d’identité liés à une seule blockchain ne suffisent plus aux applications Web3. Sign Protocol intègre donc la fonctionnalité cross chain dans son architecture.

La vérification d’identité cross chain repose sur trois composants principaux :

-

Couche de données d’identité : Les attestations d’identité peuvent provenir d’une chaîne primaire (Ethereum, BNB Chain, Layer2, etc.).

-

Couche de messagerie cross chain : Les protocoles de messagerie cross chain permettent de synchroniser ou de référencer les données d’attestation entre blockchains.

-

Couche logique de vérification : Les applications sur la chaîne de destination peuvent lire, vérifier et exploiter les données d’attestation.

Par exemple, un utilisateur peut obtenir une attestation de contribution à une DAO sur Ethereum. Un protocole DeFi sur une autre blockchain peut lire ce credential et accorder des droits ou des récompenses spécifiques.

Ce modèle transforme progressivement l’identité onchain en un système de credentials cross chain qui s’étend à l’ensemble de l’écosystème Web3. À mesure que l’infrastructure cross chain se développe, la mobilité des données d’identité entre blockchains devrait augmenter.

Contrôle utilisateur et protection de la vie privée dans l’architecture Sign

Un principe fondamental de Sign Protocol est le contrôle utilisateur sur ses données d’identité.

Dans les systèmes d’identité classiques, l’utilisateur ne choisit que rarement quelles données sont partagées ou divulguées. Dans l’écosystème Sign, l’utilisateur décide quelles attestations sont publiques ou privées.

La protection de la vie privée s’appuie sur plusieurs mécanismes :

-

Divulgation sélective : L’utilisateur ne révèle que les informations nécessaires, par exemple prouver son appartenance à une DAO sans exposer tout son historique d’activité.

-

Stockage offchain avec vérification onchain : Les données sensibles sont stockées offchain ; la blockchain enregistre uniquement des hash ou des preuves.

-

Zero Knowledge Proofs : Les conditions sont vérifiées sans divulguer les données originales.

Cette architecture permet à Sign de concilier la confiance vérifiable et la protection renforcée de la vie privée. Pour les applications Web3 qui requièrent une vérification d’identité tout en préservant la confidentialité, ce modèle apporte des avantages majeurs.

Avantages et innovations de Sign dans la gestion d’identité

Par rapport aux systèmes d’identité traditionnels, Sign Protocol introduit plusieurs innovations majeures.

- Modèle d’attestation onchain

Sign transforme la vérification d’identité en structures de données vérifiables, faisant de l’identité une ressource onchain composable.

- Cadre de vérification ouvert

Tout projet ou organisation peut définir des schémas d’attestation sur Sign, élargissant le champ de la vérification d’identité et favorisant la participation de l’écosystème.

- Composabilité cross application

Les attestations d’identité ne sont pas limitées à une plateforme unique. Plusieurs protocoles peuvent les interroger et les réutiliser, constituant progressivement un réseau de confiance unifié.

L’architecture de Sign prend en charge de nombreux cas d’usage : réseaux sociaux onchain, gouvernance DAO, distribution d’airdrops, systèmes d’évaluation de crédit.

Ce degré de composabilité est l’une des caractéristiques essentielles de l’infrastructure Web3.

Expansion et optimisation futures de la technologie Sign

À mesure que l’écosystème Web3 évolue, plusieurs axes d’expansion de l’architecture technique de Sign Protocol émergent.

Systèmes d’identité pour agents IA

Avec la montée en puissance des agents IA dans l’économie onchain, ceux-ci auront besoin de systèmes de vérification d’identité et de suivi du comportement. Le cadre d’attestation de Sign pourrait fournir aux agents IA des historiques comportementaux, des mécanismes d’évaluation de réputation et des preuves d’exécution de tâches.

Systèmes de crédit onchain

L’accumulation de données d’attestation historiques pourrait permettre la création de systèmes de scoring de crédit Web3 fondés sur une activité onchain vérifiable.

Sign pourrait aussi améliorer son architecture dans des domaines tels que :

-

Mécanismes de vérification cross chain plus efficaces

-

Solutions de stockage de données moins coûteuses

-

Calculs préservant mieux la vie privée

Ces évolutions pourraient optimiser la scalabilité des systèmes d’identité décentralisés.

Conclusion

Grâce à son modèle d’attestation onchain et à son cadre d’identité décentralisée, Sign Protocol propose une approche innovante de la gestion d’identité dans Web3. Les utilisateurs peuvent enregistrer des credentials d’identité, des historiques comportementaux et des contributions via des credentials vérifiables, transformant progressivement les adresses blockchain en identités numériques de confiance.

Sur le plan technique, Sign combine schémas d’attestation, vérification de signature, interaction de données cross chain et mécanismes de protection de la vie privée pour soutenir le cycle complet de génération, vérification et partage d’identité. Cette architecture renforce la sécurité des systèmes d’identité tout en permettant aux données d’identité de circuler entre applications et blockchains.

À mesure que de nouvelles applications telles que les DAO, les plateformes DeFi, les réseaux sociaux onchain et les agents IA émergent, l’importance des cadres d’identité vérifiable va croître. Les protocoles d’infrastructure comme Sign accompagnent l’évolution de Web3, passant de systèmes basés sur des adresses à un réseau de confiance onchain plus complet.

Articles Connexes

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Jito vs Marinade : analyse comparative des protocoles de Staking de liquidité sur Solana

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables