O que é a 2FA (autenticação de dois fatores)? As tendências mais recentes em segurança digital para 2026

O que é a autenticação 2FA?

2FA, ou autenticação de dois fatores, é um protocolo de segurança que exige aos utilizadores um passo adicional e independente de verificação, para além da introdução da palavra-passe. Na prática, significa que o utilizador tem de fornecer não só algo que sabe (como a palavra-passe), mas também algo que possui—por exemplo, um código SMS, um código temporário gerado por uma aplicação autenticadora ou uma chave de segurança—para uma segunda camada de verificação de identidade. Este passo extra reforça substancialmente a segurança da conta face a acessos apenas com palavra-passe.

Porque é que o 2FA é essencial para a segurança digital moderna?

Com a proliferação de serviços online, redes sociais, comércio eletrónico, carteiras Web3 e pagamentos digitais, os incidentes de segurança como o roubo de contas tornaram-se mais frequentes. A autenticação baseada unicamente em palavra-passe é vulnerável a ataques de força bruta, reutilização de credenciais e phishing. A implementação de 2FA acrescenta uma segunda barreira de proteção às contas. Estudos de cibersegurança demonstram que ativar o 2FA reduz drasticamente o risco de violações causadas por fugas de palavras-passe, sendo uma ferramenta fundamental para prevenir acessos não autorizados.

Métodos comuns de 2FA: como funcionam, vantagens e desvantagens

As formas de 2FA mais utilizadas incluem:

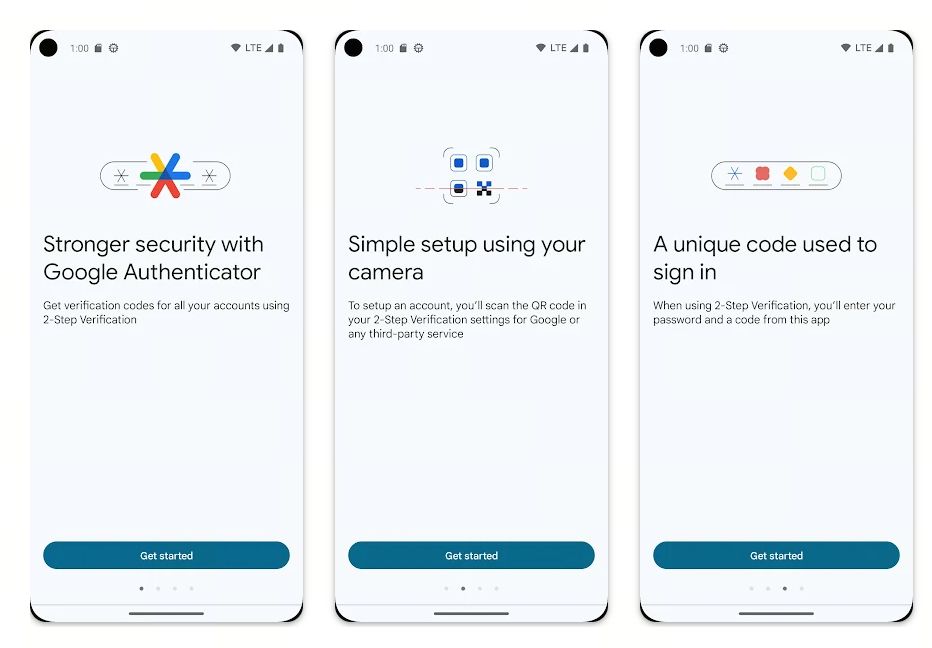

- Palavras-passe únicas baseadas no tempo (TOTP): Aplicações autenticadoras como Google Authenticator, Authy ou Microsoft Authenticator geram códigos temporários. Este é o método de 2FA mais comum.

- Códigos de verificação por SMS/voz: Um código é enviado para o telemóvel via SMS ou chamada de voz. Apesar de prático, este método é menos seguro e vulnerável a riscos como troca de SIM.

- Chaves de segurança físicas (ex.: FIDO2/U2F): Dispositivos físicos que precisam de ser ligados ou detetados via NFC para verificação. Proporcionam elevada segurança, mas podem ser menos convenientes e mais dispendiosos.

- Combinações biométricas e de chave: Soluções integradas que usam reconhecimento de impressão digital ou facial incorporado no dispositivo, equilibrando segurança e comodidade.

Cada abordagem apresenta vantagens e limitações. Por exemplo, os códigos SMS são fáceis de utilizar, mas menos seguros, enquanto as chaves físicas oferecem a máxima segurança, embora com custos mais elevados e menor conveniência.

Desafios e tendências de segurança 2FA para 2026

Apesar dos benefícios, o 2FA enfrenta atualmente ameaças cada vez mais sofisticadas:

1. Ataques de phishing e Adversary-in-the-Middle (AitM): Ferramentas modernas de phishing conseguem simular processos legítimos de acesso e intercetar, em tempo real, tanto palavras-passe como códigos 2FA, permitindo que atacantes acedam a contas mesmo após o 2FA ser concluído. Estes ataques representam um desafio crítico ao 2FA tradicional.

2. Evolução da regulação da segurança dos pagamentos: Por exemplo, o Reserve Bank of India (RBI) determinou que, a partir de abril de 2026, todos os pagamentos digitais devem utilizar autenticação de dois fatores. Esta alteração regulatória irá impulsionar a adoção do 2FA em setores críticos como o financeiro.

3. Phishing sofisticado direcionado à autenticação: Ataques recentes disfarçaram-se de avisos de atualização de segurança, levando os utilizadores a introduzir chaves privadas ou dados de autenticação em sites fraudulentos, resultando em perdas de ativos. É fundamental ativar o 2FA, mas também confirmar cuidadosamente a legitimidade de cada alerta de segurança.

Estes desenvolvimentos provam que o 2FA é apenas uma parte de uma estratégia de segurança eficaz. Deve ser conjugado com formação dos utilizadores, proteção dos dispositivos e defesas avançadas como MFA resistente a phishing e autenticação sem palavra-passe para garantir proteção abrangente.

Como ativar e gerir o 2FA de forma eficaz

Ao configurar o 2FA, considere as seguintes boas práticas:

- Dar prioridade a aplicações autenticadoras ou chaves físicas, em vez de depender apenas de códigos SMS.

- Guardar os códigos de recuperação num local seguro para evitar ficar bloqueado caso perca o dispositivo.

- Rever regularmente os dispositivos e métodos de 2FA para garantir que a segurança da conta se mantém atualizada.

- Ativar o 2FA prioritariamente nas contas mais sensíveis, como email, plataformas financeiras e redes sociais.

À medida que mais serviços exigem ou recomendam o 2FA, os utilizadores devem adotá-lo de forma proativa como medida de segurança padrão, e não como um incómodo.

Conclusão

Resumindo, o 2FA deixou de ser opcional—é agora um requisito fundamental para a segurança da identidade digital. Seja para particulares ou empresas, compreender o que é o 2FA, como o implementar e como se proteger das ameaças associadas é essencial para salvaguardar contas e ativos críticos num mundo digital cada vez mais complexo.

Artigos relacionados

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi

Análise de tokenomics do JTO: distribuição, casos de utilização e valor de longo prazo

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Jito vs Marinade: Análise comparativa dos protocolos de Staking de liquidez na Solana

Como utilizar o Raydium? Guia para principiantes sobre negociação e participação em liquidez