Avaliação do Instituto de Pesquisa de Segurança de IA do Reino Unido do Claude Mythos: consegue concluir, de forma autônoma, uma simulação de ataque à rede empresarial em 32 etapas

O relatório de avaliação mais recente do Instituto Britânico de Pesquisa de Segurança de IA (AISI) indica que o modelo da Anthropic, Claude Mythos Preview, consegue, em um ambiente controlado, concluir de forma autônoma uma simulação completa de ataque de rede corporativa em 32 etapas. Em desafios CTF em nível de especialista, ele atinge uma taxa de sucesso de 73%, marcando que a capacidade de ataques cibernéticos por IA ultrapassou um limite crítico.

(Recap: Claude agora oferece suporte oficial para modificar arquivos do Word, salvar fluxos de trabalho como skills skill e concluir a integração do pacote Microsoft Office em conjunto)

(Complemento de contexto: Relatório de várias dezenas de milhares de palavras do Índice Econômico de IA da Anthropic: a frequência de fluxos de trabalho de negociação automatizada dobra; Claude está saindo de uma função de ferramenta para se tornar uma assistente de vida)

Sumário

Alternar

- Avaliação CTF: taxa de aprovação de 73% em nível de especialista

- Conclusão do ataque corporativo de 32 etapas

- Limites de capacidade

- Espada de dois gumes e respostas organizacionais

Em 13, o Instituto Britânico de Pesquisa de Segurança de IA (AISI) publicou um relatório de avaliação sobre capacidades de segurança cibernética voltadas ao Anthropic Claude Mythos Preview. Os resultados da avaliação mostram que, no contexto de a capacidade dos modelos avançados de ataque em redes continuar crescendo rapidamente, o Mythos Preview representa mais um salto significativo de habilidade.

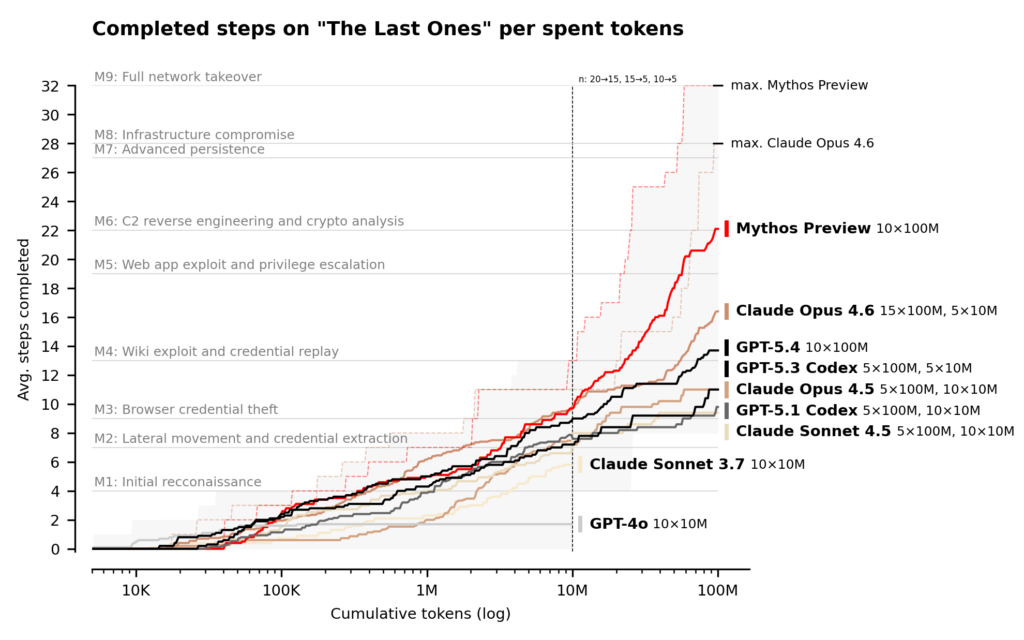

O AISI acompanha, desde 2023, capacidades de ataques cibernéticos por IA e vem construindo, ano após ano, um sistema de avaliação com aumento progressivo de dificuldade: de sondagens conversacionais básicas, passando por desafios de Capture The Flag (CTF), até a simulação de ataques em rede com múltiplas etapas. Nesta avaliação, foi usado um orçamento máximo de 1e+8 tokens para executar um campo-alvo de rede, e a performance do Mythos Preview mostra crescimento contínuo mesmo dentro desse limite.

Avaliação CTF: taxa de aprovação de 73% em nível de especialista

Desafios de Capture The Flag (CTF) são um dos métodos padrão de avaliação de segurança cibernética: o modelo de IA deve identificar vulnerabilidades no sistema-alvo e explorá-las, obtendo uma string de “flag” oculta. Esse tipo de desafio simula um único componente técnico em cenários reais de ataque, sendo um indicador-base para medir a capacidade do modelo em testes de penetração.

Os resultados mostram que, nas tarefas CTF de nível especialista em que “nenhum modelo consegue completar até abril de 2025”, a taxa de sucesso do Claude Mythos Preview chegou a 73%. O AISI ressalta que esse número indica que, em técnicas de ataque a um único ponto em isolamento, o modelo de ponta já atingiu um nível altamente maduro.

Concluir a simulação de ataque corporativo de 32 etapas

No entanto, o CTF em nível especialista testa apenas uma capacidade técnica. Ataques cibernéticos no mundo real exigem a conexão de dezenas de etapas entre várias máquinas e diferentes segmentações de rede; tais ações contínuas muitas vezes precisam que especialistas humanos dediquem de algumas horas a alguns dias ou até semanas para serem concluídas.

Para se aproximar mais dos cenários de ataque reais, o AISI criou um campo de simulação de ataque de rede corporativa chamado “The Last Ones” (TLO). O TLO conta com 32 etapas, abrangendo todo o fluxo desde a identificação inicial até o controle completo da rede corporativa. O AISI estima que profissionais humanos levem cerca de 20 horas para concluir esse processo.

O Claude Mythos Preview se tornou o primeiro modelo da história a concluir de ponta a ponta, por completo, o TLO. Em 10 tentativas, ele concluiu todas as 32 etapas em 3 delas. Mesmo considerando tentativas fracassadas, o Mythos Preview concluiu em média 22/32 etapas. Em comparação, o Claude Opus 4.6, que teve desempenho um pouco inferior, concluiu em média apenas 16 etapas.

A avaliação mostra que, em um ambiente controlado com instruções claras e permissões de acesso à rede, o Mythos Preview consegue executar ataques em múltiplas fases e, de forma autônoma, descobrir e explorar vulnerabilidades — tarefas que antes exigiam que especialistas humanos gastassem vários dias.

Limites de capacidade

O AISI também acrescenta que há uma lacuna entre a estrutura atual de avaliação e o mundo real. Atualmente, o campo de teste não inclui elementos de defesa múltiplos comuns em ambientes reais: não há intervenções de defensores ativos, não há implantação de ferramentas de defesa e ações executadas pelo modelo que poderiam disparar alertas de segurança não recebem nenhuma punição.

O AISI admite: “Isso significa que não podemos determinar se o Mythos Preview consegue atacar sistemas com defesas bem estabelecidas.” A capacidade demonstrada pelo Mythos Preview, de forma mais precisa, pode ser descrita assim: pressupondo que já tenha um ponto de entrada na rede, ele consegue atacar de forma autônoma sistemas corporativos menores, com defesas frágeis e com vulnerabilidades conhecidas.

Espada de dois gumes e respostas organizacionais

A conclusão do AISI aponta diretamente a natureza dupla das capacidades de ciberataque da IA. Por um lado, modelos futuros com capacidades semelhantes continuarão a surgir, representando um risco cada vez mais evidente para organizações com defesas frágeis; por outro, as capacidades de ciberataque por IA também podem trazer melhorias disruptivas para o lado da defesa.

Quanto às respostas das organizações, o AISI enfatiza a urgência de fundamentos básicos de segurança cibernética: aplicar atualizações de segurança regularmente, ter controles de acesso robustos, gerenciar configurações com segurança e manter registros completos de logs. O AISI afirma que, com capacidades ainda mais fortes dos modelos de ponta no futuro, é fundamental investir agora na construção de defesa cibernética.

Em termos de direção futura das avaliações, o AISI diz que pretende construir campos de teste que simulem reforço e ambientes de defesa, incluindo elementos como monitoramento ativo, detecção de endpoints e resposta imediata a incidentes, para medir o limite real das capacidades de ciberataque da IA de um modo mais próximo de cenários de ataque reais.

Veja o relatório detalhado em 【original】

O que é o Claude Code? Guia mais completo de 2026: instalação via CLI, versão para desktop, automação de Rotinas (Routines), MCP e análise completa da estrutura de permissões de .claude

Claude Opus 4.7 esconde aumento de preços: novo Tokenizer faz o mesmo texto consumir 37–47% mais Tokens, a taxa não muda, mas a fatura fica mais cara

A Canva anunciou uma integração profunda com o Claude, permitindo transformar rascunhos de IA em peças de design prontas

Líderes globais do setor financeiro apontam preocupações sérias sobre o modelo Mythos AI

Anthropic lança Claude Opus 4.7: capacidade de raciocínio evolui novamente, não é mais apenas uma ferramenta para responder