Avaliação do Instituto de Segurança da IA do Reino Unido: Claude Mythos — capaz de executar autonomamente uma simulação de ataque de rede empresarial em 32 passos

O mais recente relatório de avaliação do Instituto de Investigação de Segurança da IA do Reino Unido (AISI) mostra que o modelo da Anthropic, Claude Mythos Preview, consegue, em ambiente controlado, completar de forma autónoma uma simulação de ataque de rede empresarial completa de 32 passos. Em desafios CTF (Capture The Flag) ao nível de especialistas, atingiu uma taxa de sucesso de 73%, assinalando que as capacidades de ataque informático por IA ultrapassaram um limiar crítico.

(Ponto de contexto: o Claude passou a suportar oficialmente a modificação de ficheiros Word, o armazenamento de fluxos de trabalho em competências skill; a integração do pacote Microsoft Office completo)

(Informação adicional de contexto: relatório com dezenas de milhares de palavras do Índice Económico de IA da Anthropic: a frequência dos fluxos de trabalho de negociação automatizada duplica; o Claude está a evoluir de ferramenta para assistente de vida)

Índice do artigo

Toggle

- Avaliação CTF: 73% de taxa de obtenção ao nível de especialistas

- Concluir 32 passos de simulação de ataques empresariais

- Limites de capacidade

- Espada de dois gumes e resposta das organizações

O Instituto de Investigação de Segurança da IA do Reino Unido (AISI) publicou, no dia 13, um relatório de avaliação das capacidades de segurança informática do Anthropic Claude Mythos Preview. Os resultados da avaliação mostram que, no contexto de uma melhoria rápida e contínua das capacidades de ataque de rede dos modelos de ponta, o Mythos Preview representa mais um salto de capacidade significativo.

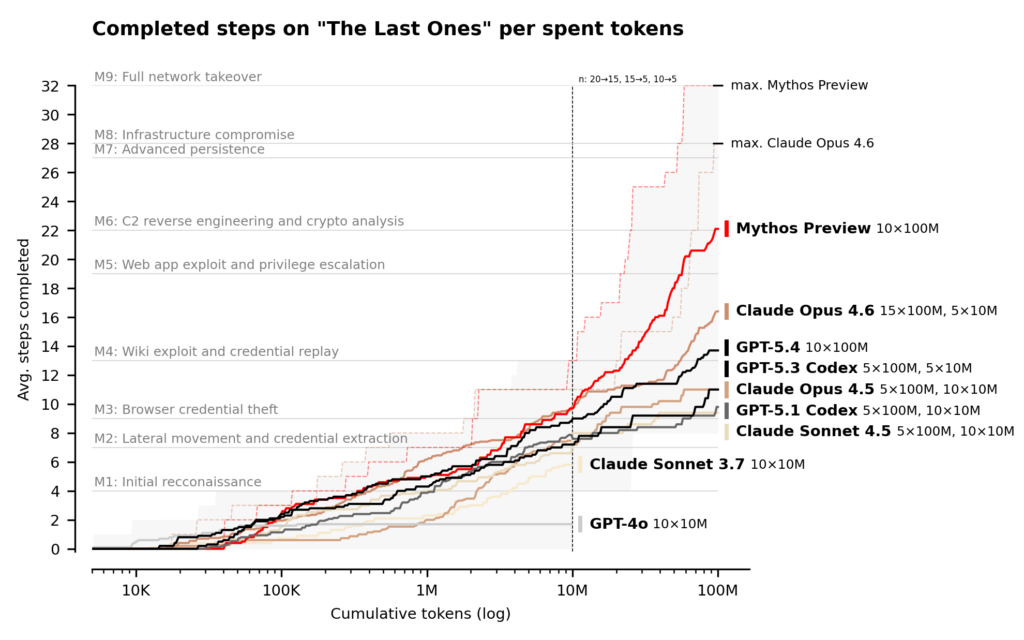

Desde 2023, a AISI acompanha as capacidades de ataque informático por IA, criando gradualmente um sistema de avaliação com níveis de dificuldade crescente: desde a deteção baseada em conversação até desafios CTF (Capture The Flag) e, agora, simulações de ataques de rede multi-etapa. Nesta avaliação, foi utilizado um orçamento de inferência máximo de 100 milhões de tokens para executar um campo de testes de alvos de rede, e o desempenho do Mythos Preview continua a crescer dentro desse limite.

Avaliação CTF: 73% de taxa de obtenção ao nível de especialistas

Os desafios Capture The Flag (CTF) são um dos métodos padrão de avaliação de segurança informática: o modelo de IA deve identificar vulnerabilidades no sistema-alvo e explorá-las, obtendo cadeias de caracteres “flag” ocultas. Este tipo de desafio simula um único componente técnico num cenário de ataque real, sendo um indicador de referência para medir a capacidade do modelo em testes de intrusão.

Os resultados mostram que, nas tarefas CTF ao nível de especialistas em que “nenhum modelo consegue até abril de 2025”, a taxa de sucesso do Claude Mythos Preview atingiu 73%. A AISI assinala que este número indica que os modelos de ponta já alcançaram um nível altamente maduro na técnica de ataque a pontos isolados.

Concluir 32 passos de simulação de ataques empresariais

No entanto, os CTF ao nível de especialistas testam apenas uma capacidade técnica individual. Em ataques no mundo real, é necessário encadear dezenas de passos entre vários computadores e diferentes segmentações de rede; estas ações persistentes exigem frequentemente que especialistas humanos despendam horas, dias ou até semanas para as concluir.

Para se aproximar mais dos cenários de ataque reais, a AISI criou um campo de testes de simulação de ataque de rede empresarial denominado “The Last Ones” (TLO). O TLO tem 32 passos no total, abrangendo todo o fluxo desde a recolha inicial de informações até à tomada completa da rede empresarial. A AISI estima que profissionais humanos demorem cerca de 20 horas a concluir este processo.

O Claude Mythos Preview tornou-se o primeiro modelo na história a passar todo o percurso do TLO do início ao fim: em 10 tentativas, conseguiu concluir todos os 32 passos em 3. Mesmo contabilizando as tentativas falhadas, o Mythos Preview conclui em média 22/32 passos. Em comparação, o Claude Opus 4.6 com melhor desempenho seguinte concluiu em média apenas 16 passos.

A avaliação mostra que, num ambiente controlado com instruções claras e com permissões de acesso à rede, o Mythos Preview consegue executar ataques de múltiplas fases e, de forma autónoma, descobrir e explorar vulnerabilidades — tarefas que, anteriormente, exigiam que especialistas humanos despendessem vários dias.

Limites de capacidade

A AISI também acrescenta que existe uma diferença entre as atuais estruturas de avaliação e o mundo real. Neste momento, o campo de testes não inclui elementos defensivos múltiplos comuns em ambientes reais: não há intervenientes de defesa ativos, não há ferramentas de defesa implementadas e as ações que o modelo execute e que poderiam desencadear alarmes de segurança não sofrerão qualquer penalização.

A AISI reconhece: “Isto significa que não podemos determinar se o Mythos Preview consegue atacar sistemas com defesas bem estabelecidas.” A capacidade demonstrada atualmente pelo Mythos Preview é, de forma mais correta, descrita assim: com o pressuposto de já ter um ponto de entrada na rede, consegue atacar de forma autónoma sistemas empresariais menores, com defesas fracas e com vulnerabilidades conhecidas.

Espada de dois gumes e resposta das organizações

A conclusão da AISI aponta diretamente para a natureza dupla das capacidades de ciberataque da IA. Por um lado, mais modelos com capacidades semelhantes continuarão a surgir no futuro, representando um risco cada vez mais evidente para organizações com defesas fracas; por outro lado, as capacidades de ciberataque da IA também podem trazer melhorias revolucionárias do lado da defesa.

No que diz respeito à resposta das organizações, a AISI salienta a urgência de apostar nos fundamentos de segurança informática: aplicar regularmente atualizações de segurança, controlos de acesso robustos, gestão de configuração segura e registos completos. A AISI indica que as capacidades dos modelos de ponta no futuro serão ainda maiores; por isso, é crucial investir agora na construção de defesas de rede.

Em termos de direções futuras de avaliação, a AISI afirma que irá criar campos de testes que simulem cenários de reforço e ambientes de defesa, incorporando elementos como monitorização ativa, deteção em endpoints e resposta imediata a incidentes, para medir o limite real das capacidades de ciberataque por IA de uma forma mais próxima dos cenários de ataque reais.

Para o relatório detalhado, consulte【原文】