تعرضت سلسلة توريد npm التابعة لـ TanStack لهجوم من Mini Shai-Hulud، حيث تم استهداف الإصدار 84 بزرع شهادات لسرقة التعليمات البرمجية.

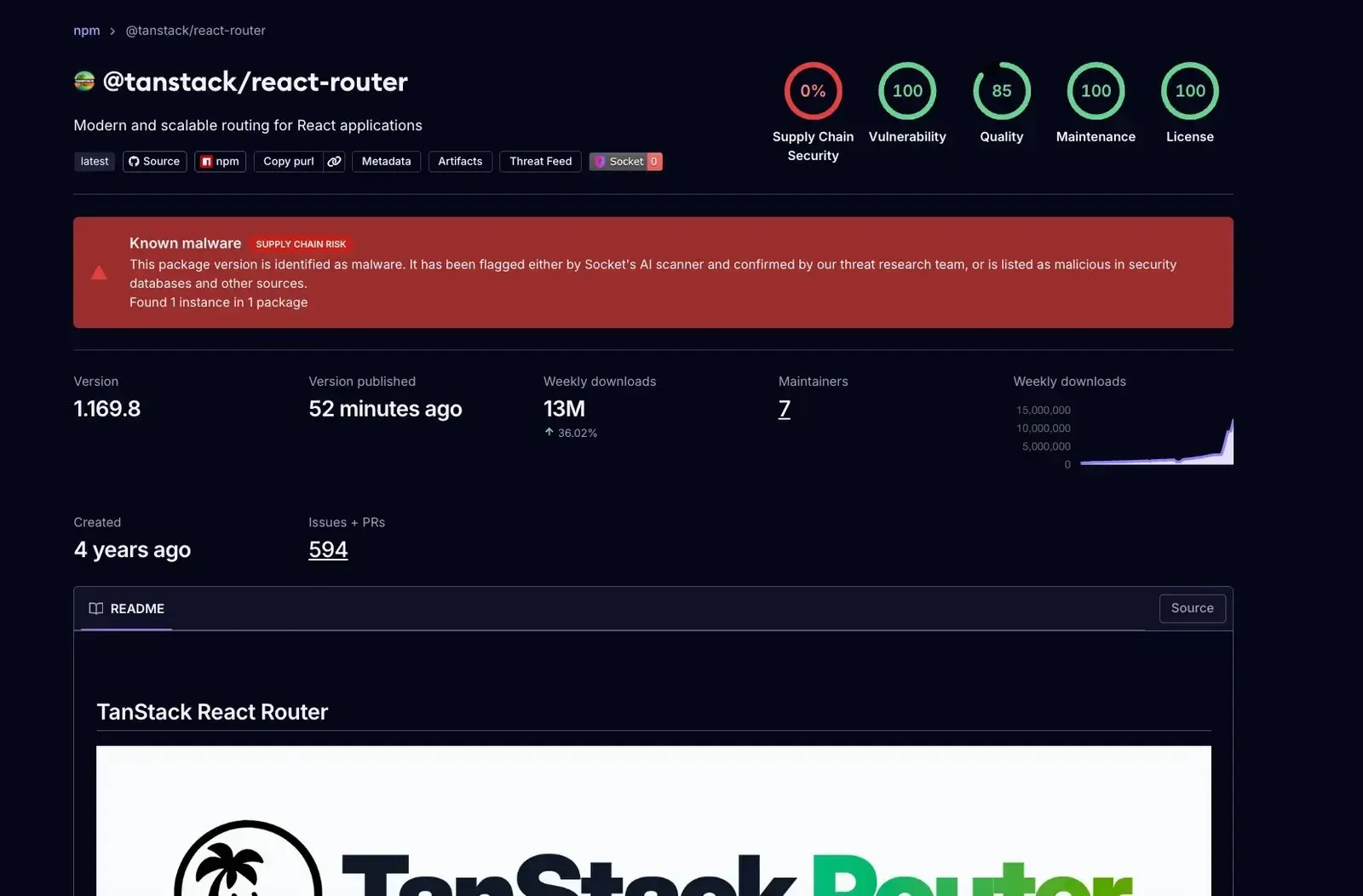

بناءً على ما أفادَت به Step Security في 11 مايو، شَنّت جماعة التهديد TeamPCP جولةً جديدةً من هجمات ديدان سلسلة الإمداد بعنوان «Mini Shai-Hulud». تم اختراق 84 إصدارًا من حزم TanStack npm، وإدخال شيفرة خبيثة، بهدف سرقة بيانات اعتماد بيئات CI/CD. وفي غضون 6 دقائق من الإطلاق، كانت Socket Security قد حدّدت جميع الإصدارات الخبيثة.

أساليب الهجوم وآليات الانتشار

(المصدر: Socket Security)

(المصدر: Socket Security)

وفقًا لتحليل Step Security، تعتمد هذه العملية على سير عمل من ثلاث مراحل: أنشأ المهاجم في 10 مايو 2026 فرعًا لحزمة TanStack/router باستخدام حساب GitHub باسم voicproducoes (المعرّف: 269549300، تاريخ الإنشاء: 19 مارس 2026)، وأدخل حمولةً خبيثة. بعد ذلك، قام بحقن الحمولة داخل حزم npm المضغوطة المنشورة. أخيرًا، استخدم رمز OIDC المُختطف لإطلاق مسار النشر عبر GitHub Actions الخاص بمشروع TanStack نفسه، ونشر إصدارات تحمل شهادة SLSA Build Level 3 الموثِّقة للحد الأقصى.

وبحسب تقرير Step Security، ينتمي Mini Shai-Hulud إلى ديدان استنساخية حقيقية: بعد سرقة بيانات اعتماد من أحد مسارات CI/CD، يقوم تلقائيًا بحصر جميع الحزم التي يديرها نفس المُشرف، ثم يقوم بنشر الإصدارات المصابة تباعًا. ويشير تقرير Step Security إلى أنها أول دودة npm خبيثة موثّقة قادرة على توليد شهادات SLSA بشكل فعّال.

الوظائف الأساسية للشفرة الخبيثة

وفقًا لتحليل Step Security وSocket Security، تتضمن الحزمة المصابة حمولةً مشوَّهة بسعة 2.3 MB (SHA-256: ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) تمتلك القدرات الأساسية التالية:

التقاط الذاكرة: عبر القراءة المباشرة من /proc/{pid}/mem لاستخراج ذاكرة عملية GitHub Actions Runner.Worker، بهدف جمع جميع المفاتيح، بما في ذلك المفاتيح المُموّهة

جمع مستندات الاعتماد: جمع بيانات اعتماد من أكثر من 100 مسار ثابت التشفير، تشمل بيانات اعتماد السحابة AWS / Azure / GCP، ومفاتيح SSH، ورموز npm، ومحافظ العملات المشفرة (Bitcoin وEthereum وMonero وZcash وExodus وElectrum وغيرها)، وإعدادات أدوات الذكاء الاصطناعي (Claude وKiro)، وبيانات تطبيقات المراسلة الفورية

الاستمرارية: تركيب مشابك استمرارية على مستوى Claude Code وVS Code وعلى مستوى نظام التشغيل (macOS LaunchAgent / خدمات Linux systemd)، بحيث تظل فعّالة بعد إعادة التشغيل

تسرّب البيانات: يتم تسريب البيانات المُشفرة عبر قناتين: Session Protocol CDN (filev2.getsession.org) وصندوق بريد Dead-letter في GitHub GraphQL API (مع إخفاء الإرسال باعتباره claude@users.noreply.github.com)

تهديد الابتزاز: تضمين السلسلة «IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner» داخل وصف رمز npm الذي يتم إنشاؤه حديثًا؛ ويؤدي سحب/إلغاء الرمز إلى تشغيل روتين مسح مدمر

مؤشرات الاختراق الرئيسية (IOCs)

وفقًا لتقرير Step Security، تتمثل مؤشرات الاختراق الرئيسية لهجوم هذا النوع فيما يلي:

قيم تجزئة الحمولة الخبيثة (SHA-256): router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

نطاقات C2: api.masscan.cloud، filev2.getsession.org، git-tanstack.com، seed1.getsession.org

حساب GitHub الخاص بالمهاجم: voicproducoes (المعرّف: 269549300، البريد الإلكتروني voicproducoes@gmail.com)

الالتزام الخبيث: 79ac49eedf774dd4b0cfa308722bc463cfe5885c (فرع TanStack/router)

تشمل الحزم الرئيسية المتأثرة إصدارات @tanstack/react-router (1.169.5 و1.169.8)، و@tanstack/router-core (1.169.5 و1.169.8)، إضافةً إلى أكثر من 40 إصدارًا من حزم TanStack، وكذلك حزم مرتبطة لدى جهات مثل UiPath وDraftLab. والقائمة الكاملة تُحدَّث باستمرار بواسطة Step Security.

توصيات المعالجة العاجلة

وفقًا لتقرير Step Security، إذا كان المستخدم قد ثبّت الإصدارات المتأثرة، فإن Step Security توصي بما يلي:

- تنظيف ملفات lock فورًا من الإصدارات المتأثرة وإعادة تثبيت نسخ نظيفة؛

- تدوير جميع بيانات الاعتماد القابلة للوصول داخل بيئات CI/CD (رموز GitHub ورموز npm ومفاتيح API السحابية)؛

- إزالة ملفات الاستمرارية (.claude/router_runtime.js، .vscode/setup.mjs وغيرها)؛

- إذا كانت الأجهزة تحتوي على ملفات لمحافظ العملات المشفرة، فقم بنقل الأموال فورًا إلى عنوان محفظة جديد.

وتحذر Step Security تحديدًا من أنه لا يجوز إلغاء أي رموز npm تتضمن نص تهديد الابتزاز قبل عزل الأجهزة المتأثرة وإنشاء صور مرايا لها لإجراء تحليل التحقيقات الجنائية.

الأسئلة الشائعة

ما وقت اكتشاف دودة Mini Shai-Hulud والجهة التي اكتشفتها؟

وفقًا لتقرير Step Security الصادر في 11 مايو 2026، تم اكتشاف هذا الهجوم بواسطة محللي حزمة StepSecurity AI، ثم قامت جماعة TeamPCP بتشغيله. وأطلقت Socket Security تحذيرًا على منصة X في 12 مايو 2026، جاء فيه أنه تم تحديد جميع الإصدارات الخبيثة خلال 6 دقائق من النشر.

ما الابتكار التقني في هجوم سلسلة الإمداد هذا؟

بحسب تقرير Step Security، تُعد Mini Shai-Hulud أول دودة npm موثّقة يمكنها—عبر اختطاف رمز OIDC والاستفادة من مكدس بروتوكول Sigstore الشرعي—توليد شهادات SLSA Build Level 3 للحزم الخبيثة، بحيث تبدو الإصدارات المصابة كأنها شرعية ضمن فحوصات أمان سلسلة الإمداد القياسية.

كيف يمكن لمستخدمي محافظ العملات المشفرة التأكد مما إذا كانت أجهزتهم متأثرة؟

وفقًا لتقرير Step Security، يستهدف الكود الخبيث محافظ سطح المكتب الخاصة بـ Bitcoin (/.bitcoin/wallet.dat)، وEthereum (/.ethereum/keystore/*), وMonero وZcash وExodus وElectrum وغيرها. إذا كانت الأجهزة قد ثبّتت الإصدارات المتأثرة، توصي Step Security بنقل أموال المحافظ المعنية فورًا إلى عنوان محفظة جديدة.

Related News

المستثمرون لا يعيرون اتفاق وقف إطلاق النار اهتمامًا، واصفًا بأنه بات على وشك الانهيار؛ والأسهم الأميركية تواصل تسجيل قمم جديدة، بينما ارتفع Circle بنسبة تقارب 16%

تحذّر SlowMist من هجوم تصيّد عبر إضافة كروم مزيفة لملحق TronLink

فريق مشروع Pi الأساسي: الموعد النهائي لترقية عقدة البروتوكول 23 هذا الأسبوع، ومن لن يقوم بالترقية سيفقد مكافآت التحقق

الشركات المشفرة تعتمد «ترقية خوارزمية» لحقائب محافظ آمنة أمام التهديدات الكمّية، مع نشر عدة شركات مسبقًا قبل ترقية بروتوكول بيتكوين.

مايكروسوفت: نشرت صفحة لاستكشاف أعطال macOS مزيفة عبر ClickFix لسرقة مفاتيح محافظ العملات المشفرة