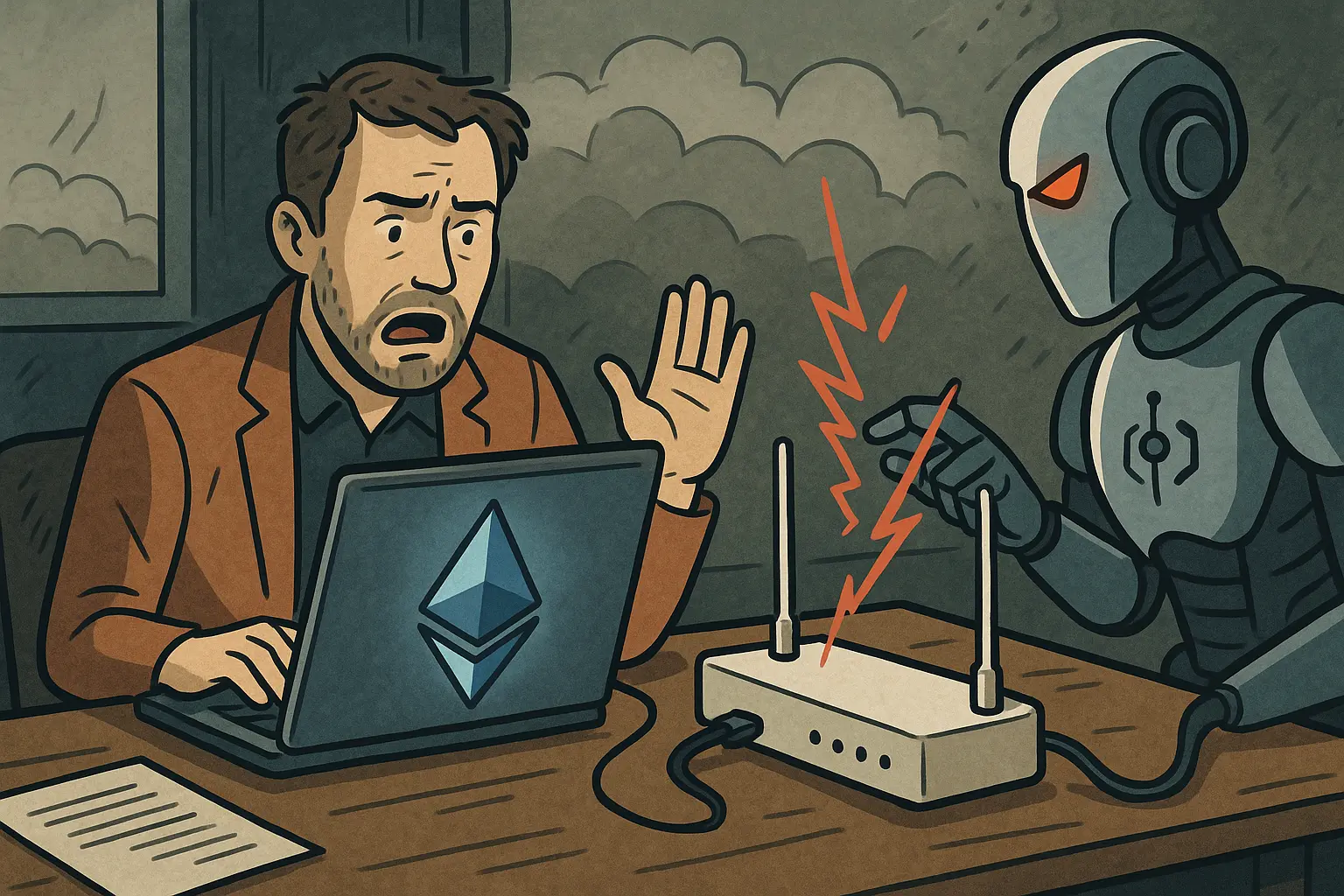

Alerte du fondateur de Solayer : les routeurs d’agents IA présentent un risque d’injection malveillante, ETH a été volé

Le fondateur de Solayer, @Fried_rice, a publié le 10 avril sur les réseaux sociaux, révélant que des routeurs d’API tiers largement utilisés par les agents de grands modèles de langage (LLM) présentent des vulnérabilités de sécurité systémiques. Les tests de recherche couvrant 428 routeurs ont révélé que plus de 20 % présentent des comportements malveillants ou des risques de sécurité à des degrés divers, dont un cas où l’un d’eux a réellement dérobé des ETH à partir d’une clé privée détenue par un chercheur.

Méthodes de recherche et principaux résultats : tests de sécurité sur 428 routeurs

L’équipe de recherche a testé 28 routeurs payants achetés sur Taobao, Xianyu et des sites indépendants Shopify, ainsi que 400 routeurs gratuits collectés auprès de communautés publiques. La méthode de test consiste à insérer dans les routeurs un leurre contenant des informations d’identification AWS Canary et des clés privées de cryptomonnaie, afin de suivre quels routeurs accèdent activement à ces informations sensibles ou les détournent.

Données clés des résultats des tests

Injection malveillante active : 1 routeur payant et 8 routeurs gratuits injectent activement du code malveillant

Mécanismes adaptatifs d’évasion : 2 routeurs ont déployé des déclencheurs adaptatifs capables de contourner une détection de base

Accès anormal aux identifiants : 17 routeurs ont accédé aux identifiants AWS Canary détenus par le chercheur

Vol effectif d’actifs : 1 routeur a réussi à voler des ETH à partir de la clé privée du chercheur

Des recherches de suivi sur le poisoning (empoisonnement) montrent davantage l’ampleur du risque. Une clé OpenAI divulguée a été utilisée pour générer 100 millions de GPT-5.4 Token et plus de 7 sessions Codex ; tandis que des leurres moins bien configurés ont déclenché 2 milliards de Token de facturation, 99 jeux d’identifiants couvrant 440 sessions Codex, ainsi que 401 sessions d’agents fonctionnant en mode autonome YOLO.

Cadre de défense : trois mécanismes de protection côté client pour valider les agents Mine

L’équipe de recherche a construit un agent de recherche nommé Mine, capable d’exécuter l’intégralité des quatre types d’attaques contre quatre cadres d’agents publics, et a validé trois solutions de défense côté client efficaces :

La stratégie de verrouillage en cas de panne (fail-closed) avec portails de contrôle limite, lorsque l’agent détecte un comportement anormal, l’étendue de son exécution autonome, empêchant que des agents contrôlés par des routeurs malveillants n’élargissent les dommages. Le filtrage des anomalies côté réponse procède à une vérification indépendante, sur le client, du contenu renvoyé par le routeur, afin d’identifier les sorties altérées. Seule l’ajout de journaux transparents (Append-only Transparent Logging) crée une trace d’audit des opérations infalsifiable, permettant de remonter aux comportements anormaux après coup.

Le point central de la recherche est le suivant : l’écosystème actuel de routeurs LLM ne dispose pas d’une protection d’intégrité cryptographique standardisée ; les développeurs ne devraient pas s’appuyer sur l’autorégulation des fournisseurs, mais plutôt mettre en place, au niveau du client, des mécanismes d’évaluation d’intégrité indépendants.

Contexte de l’écosystème de Solayer : infiniSVM et un fonds d’écosystème de 35M $

Dans le contexte de la divulgation de cette étude de sécurité, Solayer avait annoncé en janvier de cette année la mise en place d’un fonds d’écosystème de 35M $, destiné à soutenir des projets aux phases initiales et de croissance reposant sur le réseau infiniSVM. infiniSVM est une blockchain Layer-1 compatible avec les outils Solana ; elle a déjà démontré un débit de plus de 330k transactions par seconde (TPS) et un temps de finalisation d’environ 400 millisecondes. Le fonds met l’accent sur la prise en charge de projets DeFi, de paiements, de systèmes pilotés par l’IA et de projets de tokenisation d’actifs du monde réel (RWA), avec pour critères de réussite les revenus de protocole et le volume de transactions réel.

FAQ

Pourquoi l’injection malveillante de routeurs LLM est-elle difficile à déceler par les utilisateurs ?

En tant qu’agents opérant comme des mandataires applicatifs, les routeurs d’API LLM peuvent accéder aux charges utiles JSON en clair dans la transmission, et à l’heure actuelle, aucun standard de l’industrie n’impose de vérifier l’intégrité cryptographique au niveau du client entre celui-ci et le modèle en amont. Un routeur malveillant peut voler des identifiants ou injecter des instructions malveillantes pendant qu’il relaie les requêtes ; l’ensemble du processus est totalement transparent et invisible pour les utilisateurs finaux.

Pourquoi les sessions d’agents en mode YOLO constituent-elles un scénario à haut risque ?

Le mode YOLO signifie que l’agent exécute des opérations de manière autonome sans supervision. L’étude a révélé 401 sessions en cours d’exécution dans ce mode ; cela signifie que, dès lors que l’agent est contrôlé par un routeur malveillant, ses capacités d’exécution autonome seront exploitées par l’attaquant, avec des dommages potentiels nettement supérieurs à un simple vol d’identifiants, et pouvant déclencher des opérations malveillantes automatisées en cascade.

Comment les développeurs peuvent-ils se protéger contre les attaques de chaîne d’approvisionnement de routeurs LLM ?

L’équipe de recherche recommande d’adopter une architecture de défense en trois couches : déployer un portillon de stratégie de verrouillage en cas de panne pour limiter l’étendue de l’exécution autonome des agents, activer un filtrage des anomalies côté réponse pour détecter les sorties altérées, et mettre en place une méthode de journaux transparents en ajout seul (Append-only Transparent Logging) afin de garantir la traçabilité des opérations. Le principe central est de ne pas dépendre de l’autorégulation du fournisseur de routeurs, mais d’établir, côté client, une couche indépendante de vérification d’intégrité.

Articles similaires

L’Iran propose un accord sur le détroit d’Hormuz aux États-Unis et retarde les discussions nucléaires

La baleine dépose 5 532 ETH sur HyperLiquid pour les vendre, clôture une partie de sa position short sur l’ETH

Le $110M Short de whale pension-usdt.eth sur BTC et ETH recule de 15,25 M$ alors que la reprise d’avril se poursuit

Aave, Kelp et LayerZero proposent de libérer $71M ETH gelé pour restaurer rsETH

Aave propose 25 000 ETH à DeFi United pour l’indemnisation en cas de faille du DAO Kelp

Des seuils de prix de l’ETH déclenchent des liquidations $932M long$526M et short sur de grands CEX