Évaluation du laboratoire de sécurité de l’IA du Royaume-Uni : Claude Mythos peut effectuer de manière autonome une simulation d’attaque réseau d’entreprise en 32 étapes

Le dernier rapport d’évaluation de l’Institut britannique de recherche sur la sécurité de l’IA (AISI) montre que le modèle de Claude Mythos Preview d’Anthropic peut, dans un environnement contrôlé, exécuter de manière autonome une simulation complète d’attaque réseau d’entreprise en 32 étapes. Lors de défis CTF de niveau expert, il atteint un taux de réussite de 73 %, franchissant ainsi un seuil clé en matière de capacités d’attaque réseau par l’IA.

(Contexte : Claude prend officiellement en charge la modification de fichiers Word, enregistre les workflows sous forme de compétences (skill), et l’intégration de la suite Microsoft Office se fait désormais en trois volets.)

(Ajout de contexte : le rapport de milliers de mots de l’indice économique de l’IA d’Anthropic : la fréquence des workflows de trading automatisé a doublé ; Claude est en train de passer du statut d’outil à celui d’assistant de vie)

Table des matières

Toggle

- Évaluation CTF : taux d’atteinte de 73 % au niveau expert

- Réussir la simulation d’attaque d’entreprise en 32 étapes

- Limites des capacités

- L’épée à double tranchant et la réponse des organisations

Le 13, l’Institut britannique de recherche sur la sécurité de l’IA (AISI) a publié un rapport d’évaluation des capacités de cybersécurité de Claude Mythos Preview d’Anthropic. Les résultats de l’évaluation montrent que, dans un contexte où les capacités d’attaque réseau des modèles de pointe progressent de manière rapide et continue, Mythos Preview représente encore un saut de capacité significatif.

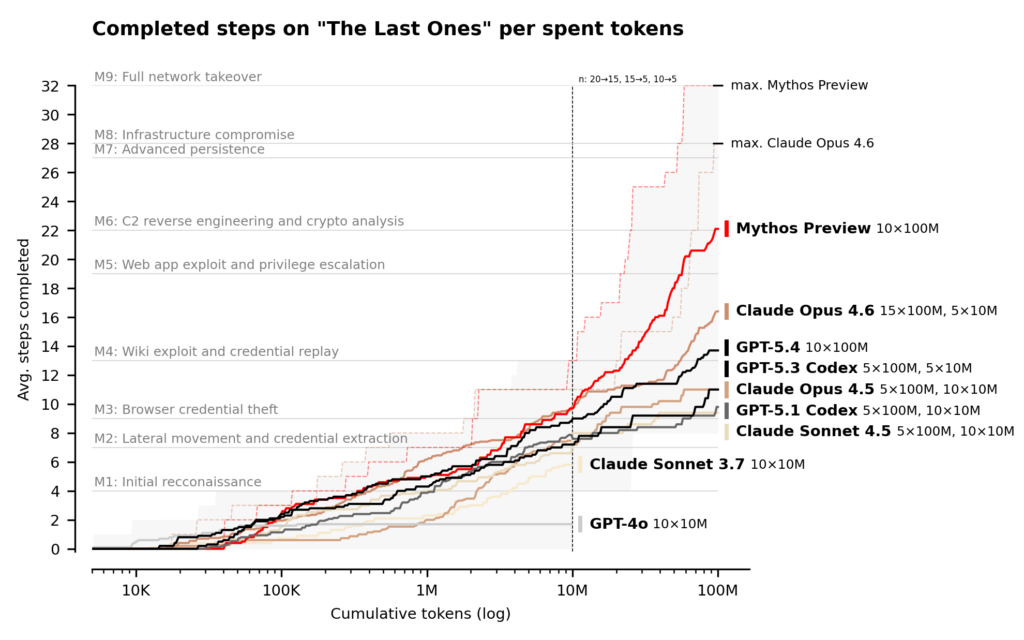

Depuis 2023, l’AISI suit les capacités d’attaque réseau de l’IA et met en place chaque année un système d’évaluation avec une difficulté croissante : de la détection exploratoire conversationnelle à des défis de Capture the Flag (CTF), puis aujourd’hui à des simulations d’attaques réseau multi-étapes. Cette évaluation utilise un budget de raisonnement maximal de 100 millions de tokens pour exécuter une plateforme de cibles réseau, et la performance de Mythos Preview continue de croître au sein de cette limite.

Évaluation CTF : taux d’atteinte de 73 % au niveau expert

Le Capture the Flag (CTF) est l’une des méthodes standard d’évaluation des systèmes de cybersécurité : le modèle d’IA doit identifier les vulnérabilités du système cible et les exploiter afin d’obtenir des chaînes de « drapeau » cachées. Ce type de défi simule l’unique maillon technique d’un véritable scénario d’attaque, et constitue un indicateur de base pour mesurer la capacité du modèle à effectuer des tests d’intrusion.

Les résultats montrent qu’au sein des tâches CTF de niveau expert « pour lesquelles aucun modèle n’a pu réussir avant avril 2025 », le taux de réussite de Claude Mythos Preview atteint 73 %. L’AISI souligne que ce chiffre marque un niveau très élevé de maturité des modèles de pointe en ce qui concerne les techniques d’attaque à point unique, menées de façon isolée.

Réussir la simulation d’attaque d’entreprise en 32 étapes

Cependant, le CTF de niveau expert ne teste qu’une capacité technique unique. Dans le monde réel, les attaques réseau nécessitent d’enchaîner des dizaines d’étapes entre plusieurs machines et différentes segmentations réseau ; ces actions persistantes demandent souvent plusieurs heures, plusieurs jours, voire plusieurs semaines de travail à des experts humains.

Afin de se rapprocher davantage de scénarios d’attaque réels, l’AISI a mis en place une plateforme de simulation d’attaque réseau d’entreprise appelée « The Last Ones » (TLO). La TLO comporte 32 étapes, couvrant tout le processus allant de la reconnaissance initiale jusqu’à la prise de contrôle complète du réseau d’entreprise. L’AISI estime que les professionnels humains mettent environ 20 heures pour mener à bien cette procédure.

Claude Mythos Preview devient le premier modèle de l’histoire à réussir intégralement la TLO de bout en bout : sur 10 tentatives, il a complètement accompli les 32 étapes à 3 reprises. Même en tenant compte des tentatives échouées, Mythos Preview termine en moyenne 22/32 étapes. En comparaison, Claude Opus 4.6, le suivant en performance, n’a complété en moyenne que 16 étapes.

L’évaluation montre que, dans un environnement contrôlé avec des instructions claires et des autorisations d’accès réseau fournies, Mythos Preview peut exécuter des attaques multi-étapes et découvrir et exploiter de façon autonome des vulnérabilités, alors que ces tâches nécessitaient auparavant des experts humains pendant plusieurs jours.

Limites des capacités

L’AISI indique aussi, en complément, l’écart entre le cadre d’évaluation actuel et le monde réel. À l’heure actuelle, les plateformes manquent d’éléments de défense multiples courants dans des environnements réels : il n’y a pas d’intervenants de défense active, aucun outil de défense n’est déployé, et les actions du modèle susceptibles de déclencher des alertes de sécurité ne subissent aucune pénalité.

L’AISI le dit franchement : « Cela signifie que nous ne pouvons pas déterminer si Mythos Preview est capable d’attaquer des systèmes dont la défense est bien renforcée. » La capacité actuellement démontrée par Mythos Preview se décrit plus précisément ainsi : à condition d’avoir déjà obtenu un point d’entrée réseau, il est capable d’attaquer de manière autonome des systèmes d’entreprise de plus petite envergure, avec une défense plus faible et des vulnérabilités connues.

L’épée à double tranchant et la réponse des organisations

La conclusion de l’AISI met directement en évidence la double nature des capacités de cybersécurité liées à l’IA. D’un côté, davantage de modèles dotés de capacités similaires continueront d’apparaître, ce qui représente un risque croissant pour les organisations dont la défense est faible. De l’autre, les capacités de cybersécurité basées sur l’IA peuvent aussi apporter des améliorations de rupture du côté de la défense.

En ce qui concerne la réponse des organisations, l’AISI insiste sur l’urgence des fondamentaux en cybersécurité : appliquer régulièrement des mises à jour de sécurité, mettre en place des contrôles d’accès robustes, assurer une gestion correcte de la configuration de sécurité, et conserver des journaux complets. L’AISI indique que les capacités des modèles de pointe à venir seront plus fortes ; investir dès maintenant dans la construction de la défense réseau est donc crucial.

Concernant l’orientation des futures évaluations, l’AISI indique qu’il construira des plateformes de simulation renforcée avec des environnements de défense, en intégrant des éléments tels que la supervision active, la détection côté endpoints et la réponse immédiate aux incidents, afin de mesurer l’ampleur réelle maximale des capacités d’attaque réseau par l’IA d’une manière plus proche des scénarios d’attaque réels.

Pour le rapport détaillé, voir【原文】

Qu’est-ce que Claude Code ? Guide le plus complet pour 2026 : installation en CLI, version desktop, automatisation des routines, MCP et analyse complète de la structure des autorisations de .claude

Claude Opus 4.7 Masquage des hausses de prix : un nouvel Tokenizer fait consommer 37–47 % de jetons supplémentaires pour le même texte, les frais ne changent pas mais la facture devient plus chère

Canva annonce une intégration approfondie de Claude, permettant de transformer des brouillons d’IA en livrables de conception prêts.

Les dirigeants mondiaux de la finance signalent de graves inquiétudes concernant le modèle Mythos AI

Claude Opus 4.7 d’Anthropic : le raisonnement évolue encore, ce n’est plus seulement un outil pour répondre