TanStack npm 供應鏈遭 Mini Shai-Hulud 攻擊,84 版被植入憑證竊取代碼

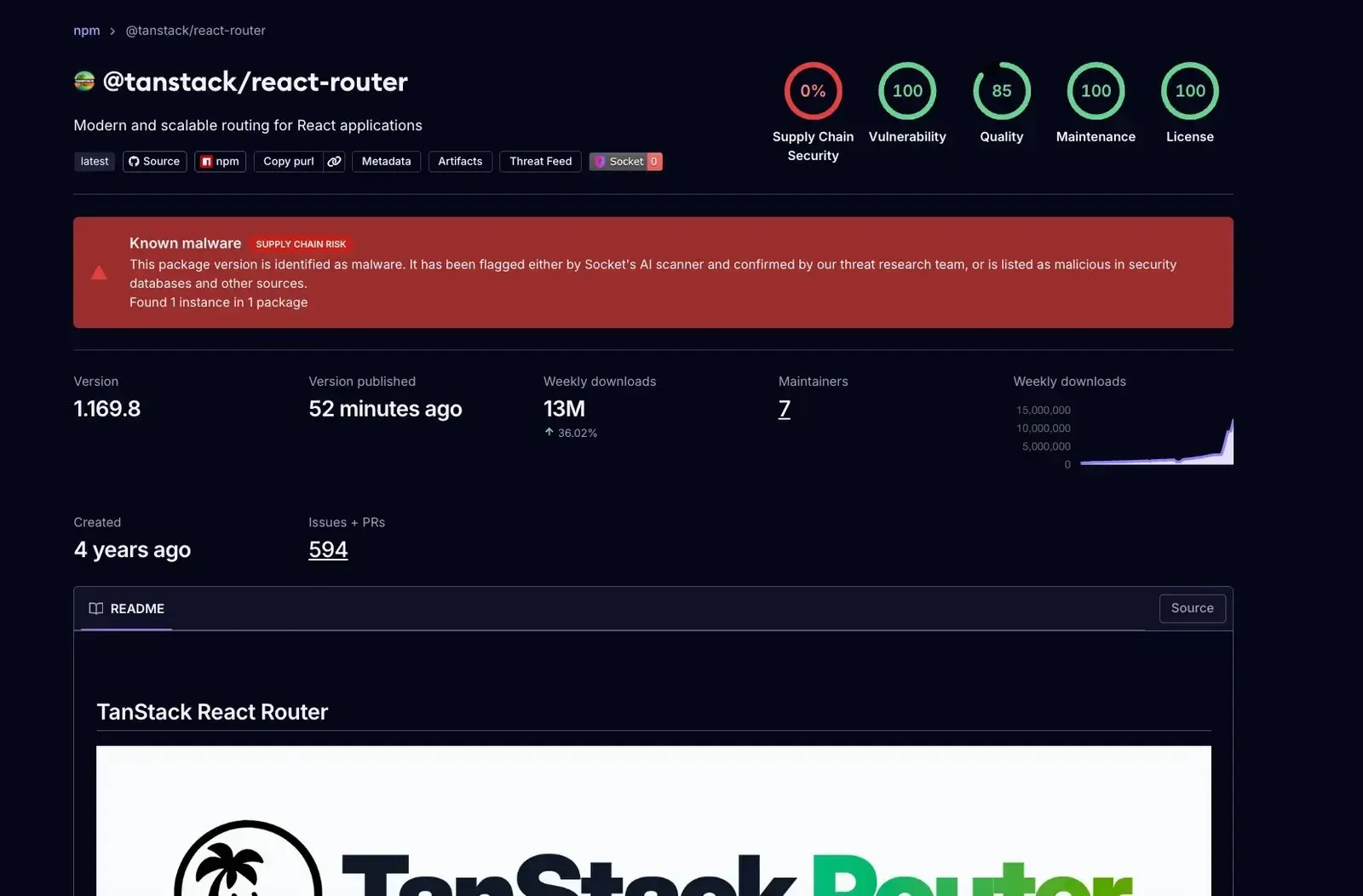

據 Step Security 於 5 月 11 日報告,威脅組織 TeamPCP 發動了名為「Mini Shai-Hulud」的新一輪供應鏈蠕蟲攻擊,84 個 TanStack npm 套件版本遭到入侵並植入惡意代碼,目標為竊取 CI/CD 環境憑證。Socket Security 在發布六分鐘內已標記所有惡意版本。

攻擊手法與傳播機制

(來源:Socket Security)

(來源:Socket Security)

根據 Step Security 的分析,此次攻擊採用三階段流程:攻擊者於 2026 年 5 月 10 日以 GitHub 帳號 voicproducoes(ID:269549300,創建於 2026 年 3 月 19 日)建立 TanStack/router 的分支,植入惡意有效載荷;隨後將有效載荷注入已發布的 npm 壓縮包;最後利用劫持的 OIDC 令牌,透過 TanStack 專案本身的 GitHub Actions 發布管道,發布帶有有效 SLSA Build Level 3 認證的惡意版本。

根據 Step Security 報告,Mini Shai-Hulud 屬於真正的自傳播蠕蟲:在某一 CI/CD 管線竊取憑證後,自動列舉同一維護者控制的所有套件,並依次發布感染版本。Step Security 報告指出,這是首個有記錄的、能夠產生有效 SLSA 認證的惡意 npm 蠕蟲。

惡意代碼核心功能

根據 Step Security 及 Socket Security 的分析,感染套件中嵌入的 2.3 MB 混淆有效載荷(SHA-256:ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c)具備以下核心能力:

記憶體抓取:透過 /proc/{pid}/mem 直接讀取 GitHub Actions Runner.Worker 進程記憶體,提取所有金鑰,包括已遮罩的金鑰

憑證文件採集:從逾 100 個硬編碼路徑收集憑證,涵蓋 AWS / Azure / GCP 雲端憑證、SSH 金鑰、npm 令牌、加密貨幣錢包(Bitcoin、Ethereum、Monero、Zcash、Exodus、Electrum 等)、AI 工具配置(Claude、Kiro)及即時通訊應用數據

持久化:在 Claude Code、VS Code 及作業系統層級(macOS LaunchAgent / Linux systemd 服務)安裝持久化鉤子,重啟後依然有效

數據外洩:加密數據透過 Session Protocol CDN(filev2.getsession.org)及 GitHub GraphQL API 死信箱(提交偽裝為 claude@users.noreply.github.com)雙通道外洩

勒索威脅:在新建 npm 令牌的描述中植入字符串「IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner」,撤銷令牌將觸發破壞性擦除例程

主要入侵指標(IOCs)

根據 Step Security 報告,此次攻擊的主要入侵指標如下:

惡意有效載荷哈希值(SHA-256):router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

C2 網絡域名:api.masscan.cloud、filev2.getsession.org、git-tanstack.com、seed1.getsession.org

攻擊者 GitHub 帳號:voicproducoes(ID:269549300,電郵 voicproducoes@gmail.com)

惡意提交:79ac49eedf774dd4b0cfa308722bc463cfe5885c(TanStack/router 分支)

受影響的主要套件版本包括 @tanstack/react-router(1.169.5、1.169.8)、@tanstack/router-core(1.169.5、1.169.8)及逾 40 個 TanStack 套件版本,以及 UiPath、DraftLab 等機構的相關套件,完整列表由 Step Security 持續更新。

緊急處置建議

根據 Step Security 報告,若已安裝受影響版本,Step Security 建議:

立即清理 lock 文件中的受影響版本並重新安裝乾淨版本;輪換所有 CI/CD 環境中可存取的憑證(GitHub 令牌、npm 令牌、雲端 API 金鑰);移除持久化文件(.claude/router_runtime.js、.vscode/setup.mjs 等);若設備上有加密貨幣錢包文件,立即將資金轉移至新錢包。Step Security 特別警告:在隔離並鏡像受影響設備進行取證分析前,不得撤銷含勒索威脅字串的 npm 令牌。

常見問題

Mini Shai-Hulud 蠕蟲的發現時間及發現機構為何?

根據 Step Security 2026 年 5 月 11 日的報告,此次攻擊由 StepSecurity AI 套件分析師偵測,並由威脅組織 TeamPCP 發動。Socket Security 於 2026 年 5 月 12 日在 X 平台發出警告,稱在發布後六分鐘內已標記所有惡意版本。

此次供應鏈攻擊有何技術創新之處?

根據 Step Security 報告,Mini Shai-Hulud 是首個有記錄的、能夠透過劫持 OIDC 令牌並利用合法 Sigstore 協議棧,為惡意套件生成有效 SLSA Build Level 3 認證的 npm 蠕蟲,使受感染版本在標準供應鏈安全檢查中看似合法。

加密貨幣錢包用戶如何確認是否受影響?

根據 Step Security 報告,惡意代碼針對 Bitcoin(/.bitcoin/wallet.dat)、Ethereum(/.ethereum/keystore/*)、Monero、Zcash 及 Exodus、Electrum 等桌面錢包。如設備曾安裝受影響版本,Step Security 建議立即將相關加密錢包資金轉移至新錢包地址。

Related News

投資人不甩停火協議已「岌岌可危」,美股持續創高,Circle 大漲近 16%

SlowMist 警告偽造 TronLink Chrome 擴充功能釣魚攻擊

Pi 核心團隊:Protocol 23 節點升級本週截止,未升級將喪失驗證獎勵

加密公司採用「演算法升級」量子安全錢包,多公司部署以先於比特幣協議升級

微軟:假冒 macOS 故障排除頁面部署 ClickFix,竊取加密錢包金鑰